Meta Quest 2: Neue Malware filmt mit, was ihr in VR macht

Eine neue Malware kann den Bildschirm einer VR-Brille aufnehmen und das Material an den Angreifer zurückschicken.

Dies meldet die New Yorker Cybersicherheitsfirma Reasonlabs, die die Gefahr identifizierte.

Wie funktioniert die Malware mit dem "Big Brother"? Und wie kann man sich schützen?

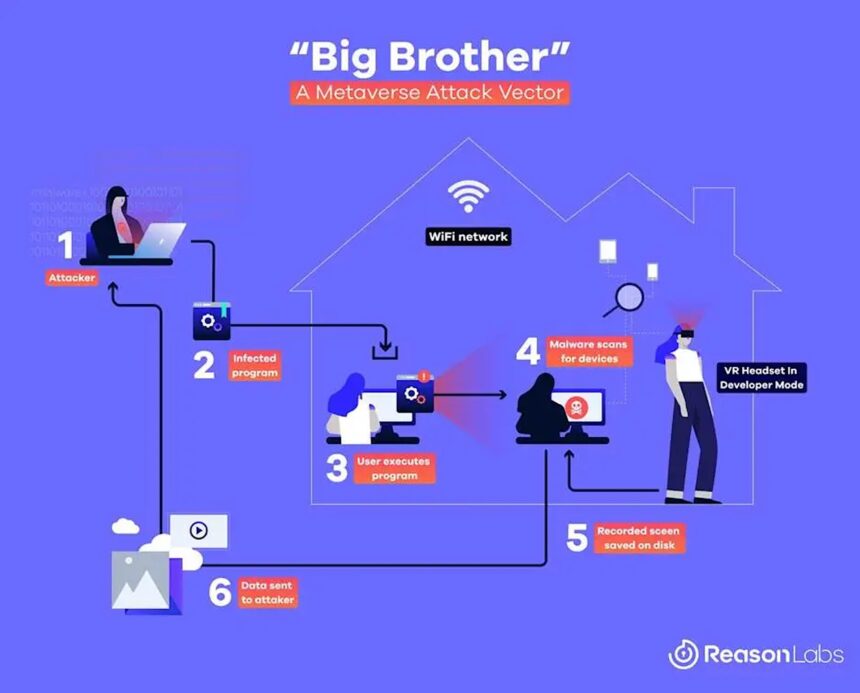

Die Malware hat ihren Ursprung in einem PC-Schadprogramm, das auf einem Windows-Rechner installiert und ausgeführt wird. Die Malware schlummert anschließend auf dem System, bis sich ein Android-basiertes VR-Headset mit aktiviertem Entwicklermodus mit dem PC verbindet.

Mögliche Kandidaten sind Geräte wie die Meta Quest 2 (Test), die Pico Neo 3 Link (Test) oder die Vive Focus 3 (Test).

Die VR-Szene wird abgefilmt und verschickt

Die Malware öffnet einen TCP Port, über den Angreifer auf dem PC VR-Sitzungen aufnehmen und speichern können. Eine Voraussetzung ist, dass die VR-Brille mit dem gleichen WLAN verbunden ist wie der PC – eine Kabelverbindung wird nicht benötigt.

Über den TCP Port wird das aufgezeichnete Material anschließend an den Angreifer übermittelt – für Industriespionage oder Erpressung, im Falle kompromittierenden Materials.

So geht der Malware-Angriff vonstatten. | Bild: ReasonLabs

Gefährdet sind Unternehmen, Entwickelnde und VR-Enthusiast:innen, die sowohl PC-VR-Streaming (Guide) als auch Sideloading (Guide) verwenden. Sideloading setzt voraus, dass man den Entwicklermodus aktiviert.

Besonders gefährlich kann es werden, wenn man via VR-Brille am PC arbeitet und auf sensitive Informationen zugreift oder Passwörter eingibt, da der Bildschirminhalt aufgezeichnet wird.

MIXED.de ohne Werbebanner

Zugriff auf mehr als 9.000 Artikel

Kündigung jederzeit online möglich

So verhindert ihr einen Angriff durch "Big Brother"

Dass VR-spezifische Malware entsteht, sollte niemanden überraschen: Die Verbreitung entsprechender Geräte steigt zunehmend und damit auch die Attraktivität, Virtual-Reality-spezifische Schadsoftware zu entwickeln.

Mit der Zeit dürfte Malware entstehen, die die VR-Headsets ohne den Umweg über einen PC angreift. Eine besonders empfindliche Schnittstelle sind VR-Webbrowser. Sich Malware auf einer infizierten Webseite einzufangen, wäre ein Leichtes, sofern Android eine entsprechende Sicherheitslücke aufweist.

Meta, HTC und Pico äußerten sich bislang nicht zur Big-Brother-Malware.

Wer auf Nummer sicher gehen will, sollte den Entwicklermodus nur während des Sideloadings anschalten ober überprüfen, ob es die gewünschte VR-App nicht auch im App Lab gibt. Metas alternativer App-Store bedarf keines Sideloadings.

Hinweis: Links auf Online-Shops in Artikeln können sogenannte Affiliate-Links sein. Wenn ihr über diesen Link einkauft, erhält MIXED.de vom Anbieter eine Provision. Für euch verändert sich der Preis nicht.